- Data Center

- Bezpieczeństwo IT

- Podpisy cyfrowe

- Portal Serwisowy

- Dyżurny informatyk

- Ochrona danych

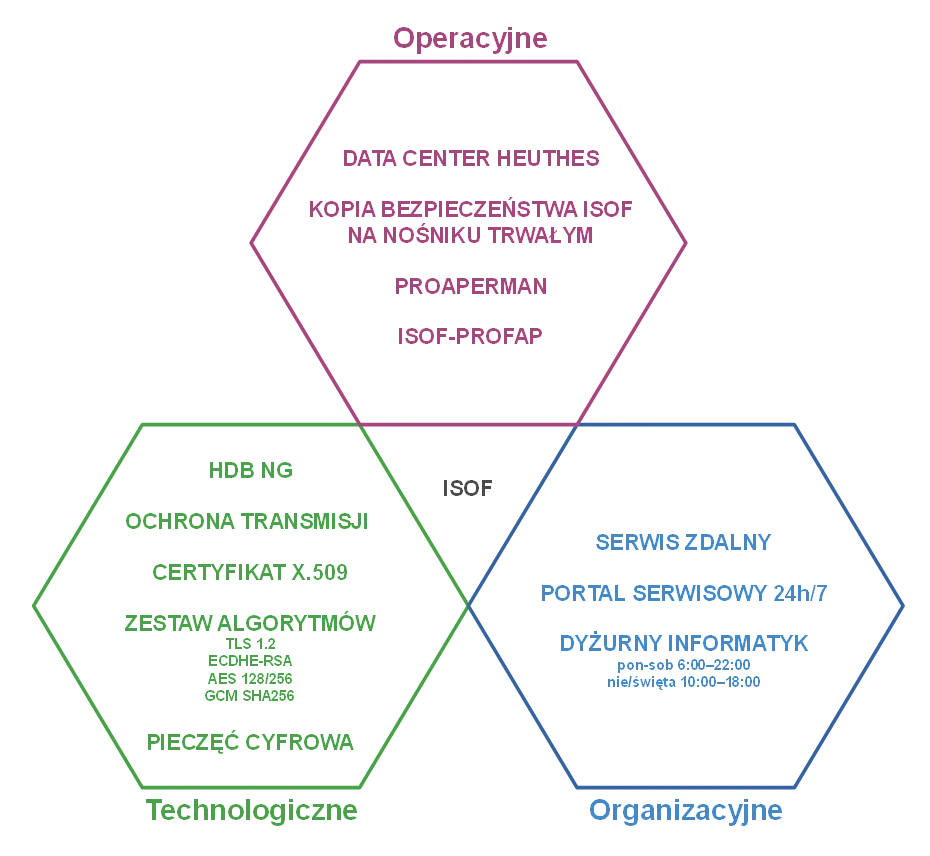

Firma HEUTHES opracowała wszechstronny zestaw rozwiązań w zakresie bezpieczeństwa systemów informatycznych dedykowanych dla przedsiębiorstw i sektora bankowego.

Rozwiązania

System ISOF zapewnia kompleksowe zabezpieczenia danych, takie jak szyfrowanie, kopie zapasowe, monitorowanie aktywności i wielopoziomowa autoryzacja.

HEUTHES zapewnia bezpieczeństwo IT dzięki szyfrowaniu SSL/TLS, wielopoziomowemu logowaniu oraz zarządzaniu uprawnieniami.

W zakres pakietu rozwiązań wchodzą:

Odkryj możliwości nowoczesnego systemu ERP - wystarczy jedno kliknięcie, aby uruchomić demo!

Poznaj zalety

Cyberbezpieczeństwo

System ISOF dla firm oferuje kompleksowe zabezpieczenia danych, takie jak szyfrowanie, regularne kopie zapasowe oraz ochronę przed cyberatakami. Monitorowane centra danych z nadmiarowymi serwerami gwarantują nieprzerwaną pracę.

System korzysta z zaawansowanych technologii, w tym firewalli, systemów wykrywania (IDS) i zapobiegania (IPS) atakom, które monitorują i blokują podejrzane aktywności w czasie rzeczywistym.

Dodatkowo, wielopoziomowa autoryzacja użytkowników chroni przed nieautoryzowanym dostępem, zapewniając wysoki poziom ochrony danych wrażliwych.

Rozwiązania

Firma HEUTHES posiada w pełni wyposażone dwa ośrodki komputerowe (outsourcingowe) Data Center. W każdym ośrodku jest kompletna infrastruktura sprzętowo programowa zdolna obsłużyć klientów systemu ISOF. Dane i systemy są całkowicie zabezpieczone. W przypadku awarii ośrodka głównego pracę w krótkim czasie przejmuje ośrodek zapasowy. Codziennie, w godzinach nocnych, wykonywana jest pełna kopia danych. Każda kopia pozwala na pełne odtworzenie systemu i danych w razie jakiejkolwiek awarii. Serwery główne systemu ISOF znajdują się w wynajętym profesjonalnym centrum komputerowym w Warszawie.

Ośrodek wyposażony jest w:

Serwery są w zaplombowanych, zabezpieczonych zamkiem cyfrowym szafach 19” 42U.

Do serwera na którym jest zainstalowany system mają dostęp tylko osoby upoważnione.

Serwer jest chroniony sieciowym urządzeniem zabezpieczającym uwzględniającym TLS v.1.3.

Każdorazowy dostęp do serwera wymaga zgody Prezesa Zarządu lub osoby upoważnionej przez Prezesa.

Serwery pomocnicze – robocze HEUTHES znajdują się w siedzibach HEUTHES w Szczecinie i w Warszawie.

Kopie bezpieczeństwa są wykonywane raz w miesiącu na nośniku trwałym (DVD-R/DVD-DL/BD) i składowane w sejfie w siedzibie HEUTHES.

Działanie systemów jest na bieżąco monitorowane w zakresie poprawności działania poszczególnych elementów a także istotnych parametrów pracy, jak np. temperatura.

Pracownicy HEUTHES prowadzą dyżury w dni robocze w godz. 6.00 - 22.00 oraz w niedziele i święta w godz. 10.00 - 18.00 służąc pomocą pod tel. 91 460 89 74 w. 10.

W systemie ISOF zapewniono dostęp do kopii bezpieczeństwa zgodny z Ustawą o Rachunkowości. Kopia jest umieszczana na nośniku trwałym i uruchamiana na oprogramowaniu VirtualBox, które może być uruchamiane w systemach Windows, Linux, Macintosh, Solaris, OpenSolaris, OS/2 oraz OpenBSD z pełnym systemem ISOF w trybie "tylko do odczytu" dostępnym na lokalnym komputerze.

Dokumenty w module DMS mogą być przekształcone finalnie do postaci plików PDF/A (archiwalnych PDF). Format ten jest przeznaczony do długoterminowej archiwizacji danych elektronicznych z zachowaniem struktury pliku, która pomimo obserwowanego rozwoju dokumentów elektronicznych ma umożliwić odtworzenie w przyszłości niezmienionych dokumentów. Dodanie do takich dokumentów pieczęci cyfrowej (do faktur również załączników w standardzie EDI-XML GS1) powoduje, że dokumenty te stają się zabezpieczone. Pieczęć cyfrowa, w odróżnieniu od podpisu cyfrowego, może być w firmie przypisana do wielu osób, ułatwiając obieg pracy grupowej. Pieczęć zapewnia nienaruszalność treści i dat oraz niezaprzeczalność pochodzenia pliku. Tym samym dokumenty elektroniczne mogą być traktowane równorzędnie w stosunku do dokumentów papierowych opieczętowanych tradycyjną metodą. Przyczynia się to w firmach do znacznych oszczędności przez zastąpienie papieru ich reprezentacją elektroniczną.

Użytkownicy systemów HEUTHES dzięki internetowemu Portalowi Serwisowemu mają możliwość zgłaszania uwag o charakterze serwisowym, a także podglądu stanu ich realizacji oraz akceptowania wykonanych prac. Portal jest połączony logicznie z systemami wewnętrznymi HEUTHES, ale jednocześnie stanowi odrębne rozwiązanie, które zapewnia odpowiedni poziom bezpieczeństwa danych. Obecnie, średni czas reakcji na zgłoszenie serwisowe klientów wynosi poniżej 4 godzin.

HEUTHES zapewnia użytkownikom swoich systemów również pomoc bezpośrednią w formie dyżurów telefonicznych, które pełnione są przez wykwalifikowanych pracowników od poniedziałku do soboty w godzinach 6:00–22:00, w niedzielę i święta w godzinach 10:00–18:00.

Bezpieczeństwo komunikacji z serwerami ISOF podczas pracy w sieci rozległej jest zapewniane przez protokół TLS 1.3 z wykorzystaniem algorytmu ECDHE-RSA (Elliptic Curve Cryptography Diffie-Hellman). Protokół ten wykorzystuje 256-bitowe klucze symetryczne do zapewnienia poufności przesyłanych przez Internet danych oraz asymetryczne klucze RSA 2048 bity do zapewnienia integralności i autentyczności tych danych. Systemy wymagają także, żeby łączący się z nimi użytkownicy identyfikowali się również kluczem prywatnym, którego publiczna część jest certyfikowana przez CAK i zarejestrowana w serwerze. Próba połączenia z przeglądarki nie mającej dostępu do takiego klucza zostanie odrzucona. Podstawą działania jest możliwość automatycznej weryfikacji autentyczności zastosowanych w systemie kluczy. Służy do tego certyfikat klucza publicznego CAK. Klucze: prywatny i CAK mogą mieć postać danych cyfrowych zapisanych na dysku komputera oraz na tokenie kryptograficznym, będącym fizycznym urządzeniem wkładanym do portu USB i zawierającym w sobie oba klucze.

Firma HEUTHES oferuje token USB ePass 2003, będący kryptograficznym zabezpieczeniem pracy w systemach. Bezpieczeństwo komunikacji z serwerami jest zapewniane przez protokół TLS 1.3 z wykorzystaniem algorytmu ECDHE-RSA (Elliptic Curve Cryptography Diffie-Hellman). Serwis systemu wymaga także, żeby łączący się z nim klient identyfikował się również kluczem prywatnym, którego publiczna część jest certyfikowana przez centrum autoryzacji (CA) firmy HEUTHES i zarejestrowana w serwerze systemu. Próba połączenia z przeglądarki nie mającej dostępu do takiego klucza zostanie odrzucona.

Tokeny stosowane przez HEUTHES są uniwersalne. Niekwalifikowane certyfikaty wygenerowane przez CA HEUTHES mogą być wykorzystywane do podpisu cyfrowego dokumentów, poczty elektronicznej i faktur. Token kryptograficzny to fizyczne urządzenie USB zawierające w sobie procesor pozwalający na wygenerowanie kluczy publicznego i prywatnego oraz ich certyfikację, a także podpis cyfrowy.

Podstawowe cechy i zalety tokena USB:

Komputer użytkownika powinien posiadać: Microsoft Windows lub Linux Fedora/Ubuntu, port magistrali USB, sterowniki. Token działa z przeglądarkami Firefox, Chrome oraz Internet Explorer.

Token ePass 2003 wkładany do portu USB zapewnia wysoki poziom bezpieczeństwa dzięki wsparciu algorytmów kryptograficznych RSA 512/1024/2048 bitów, ECDSA 192/256 bitów, DES/3DES, AES 128/192/256 bitów, SHA-1/SHA-256 oraz jest certyfikowany w zakresie spełnienia wymogów Common Criteria EAL 5+.

HEUTHES przywiązuje dużą wagę do kwestii szyfrowania tzw. przyszłej tajemnicy (ang. Forward Secrecy), z wykorzystaniem standardowego algorytmu Diffie-Hellman (DHE) i jego zoptymalizowanej wersji ECDHE (Elliptic Curve Cryptography Diffie-Hellman). Forward Secrecy dotyczy możliwości odszyfrowania nagranego ruchu sieciowego (np. przez PRISM) po uzyskaniu dostępu do klucza prywatnego. W systemach z obsługą Forward Secrecy nie jest to możliwe. Wszystkie usługi internetowe firmy HEUTHES uzyskują w niezależnych testach najwyższe wyniki poziomu bezpieczeństwa serwerów WWW w zakresie wsparcia Forward Secrecy.

Odkryj możliwości nowoczesnego systemu ERP - wystarczy jedno kliknięcie, aby uruchomić demo!

Bezpieczeństwo IT

HEUTHES oferuje kompleksowe rozwiązania w zakresie bezpieczeństwa IT, które gwarantują ochronę danych oraz systemów informatycznych. Zastosowanie szyfrowania komunikacji przez SSL/TLS oraz wielopoziomowego mechanizmu logowania, obejmującego hasła i certyfikaty, zapewnia bezpieczeństwo dostępu do systemów.

Dodatkowo, zarządzanie uprawnieniami pozwala na precyzyjne kontrolowanie dostępu do danych. Regularne aktualizacje i audyty działań użytkowników wspierają zgodność z przepisami, w tym RODO, co potwierdza zaangażowanie firmy w bezpieczeństwo informatyczne.

Rozwiązania

Dzięki zastosowaniu uniwersalnego serwera aplikacyjnego HDB NG, programy napisane w języku HDB, po transkompilowaniu ich do postaci binarnej są wykonywane przez serwer aplikacyjny. HDB pozwala na tworzenie aplikacji współpracujących z dowolną, relacyjną bazą danych (np. PostgreSQL, Oracle, inne) i pracujących na różnorodnych platformach sprzętowych.

Serwer aplikacyjny HDB NG zawiera:

Technologia PROAPERMAN (ang. Probabilistic Application Performance Management) służy do ciągłej rejestracji, analizy wydajności i optymalizacji parametrów pracy serwerów oraz aplikacji HEUTHES opartych na technologii CLIENT-WEB-SERVER w sposób, który zapewnia optymalne funkcjonowanie z punktu widzenia końcowego użytkownika aplikacji.

Dzięki PROAPERMAN systemy mają „świadomość” wydajności sprzętu oraz systemów operacyjnych i baz danych na których pracują. Dane o pracy systemu są rejestrowane i analizowane w czasie rzeczywistym dzięki SNMP (ang. Simple Network Management Protocol) oraz mogą być przetwarzane retrospektywnie. Analizowane są dwie grupy czynników: dane techniczne wydajności oraz charakterystyki czasowe aplikacji. Dzięki temu optymalizacja uwzględnia zarówno system narzędziowy, jak i czas reakcji aplikacji na poszczególne zdarzenia.

Firma HEUTHES wykorzystuje w swoich serwerach produkcyjnych systemów komputerowych technologię Docker.

Testy systemu ISOF w SaaS w tym środowisku wykazują przykładowo 40% obniżenie czasu zapisu dokumentów i zwiększenie wydajności systemu. Firma implementuje tę technologię również w rozwiązaniach bankowych.

Zupełnie nowa architektura wewnętrzna systemu ISOF została oparta o kontenery w technologii Docker. Składają się na nią: kontener z serwerem WWW Apache, kontener zawierający serwer aplikacyjny HDB NG z systemem Java, kontener z bazą danych PostgreSQL oraz kontener z serwerem TAPIR.

Dzięki Dockerowi ułatwiona została dystrybucja systemu ISOF w trybie licencji oraz rozwiązań bankowych firmy HEUTHES. Oprogramowanie dystrybuowane w kontenerach pracuje u odbiorcy dokładnie w takim środowisku w jakim zaplanował to producent oprogramowania i w jakim zostało przetestowane u producenta oprogramowania oraz na serwerach testowych odbiorcy.

ISOF-PROFAP (ang. Probabilistic Failure Prediction) jest środowiskiem umożliwiającym zaawansowaną ocenę numeryczną prawdopodobieństwa awarii złożonych systemów technicznych, w szczególności systemów komputerowych. Uzyskuje się to poprzez samodzielnie prowadzoną symulację, analizę i nadzór nad niezawodnością urządzeń.

Skuteczna profilaktyka w tym zakresie ogranicza możliwości zaistnienia awarii i obniża koszty jej usunięcia. Pozwala również racjonalnie planować zakupy i wymianę sprzętu technicznego przez uwzględnienie niezawodności jako dodatkowego parametru przy analizie.

System jest dedykowany dla osób odpowiedzialnych za infrastrukturę systemów technicznych o krytycznym znaczeniu. Znane rozwiązania oparte na intuicji, a także powszechnie uznawane za bezpieczne nie zawsze po analizie okazują się właściwe. ISOF-PROFAP jest także istotną pomocą przed samospełnianiem się przysłowia o "mądrości po szkodzie".

W bieżącej działalności firm (zwłaszcza branży bankowej) uwzględnia się zwykle ryzyko strategiczne, finansowe i operacyjne.

Ryzyko operacyjne wiąże się m.in. z ryzykiem technicznym i istnieje wprost proporcjonalna zależność pomiędzy stopniem skomplikowania systemów informatycznych oraz usług i produktów bankowych, a poziomem wielkości ryzyka.

W ramach zarządzania ryzykiem operacyjnym operuje się wzajemnie przenikającymi się skalami jakościowymi i ilościowymi.

W analizie ryzyka elementów środowiska bankowych systemów informatycznym stosuje się w ramach metody ilościowej szacowanie wartości ryzyka z wykorzystaniem miar kwotowych. W ramach jakościowych z kolei stosuje się metody opisowe (tzw. scenariusze ryzyka) lub miary liczbowe.

Skala ilościowa zawiera różnorodne wskaźniki, np. KRI (ang. Key Risk Indicator). Określają one w sposób ilościowy poziom ryzyka i wrażliwość na dane ryzyko z uwzględnieniem częstotliwości (prawdopodobieństwa) wystąpienia i wielkości strat.

Zwykle trudnym zadaniem w banku jest oszacowanie wielkości strat związanych z wystąpieniem danego zdarzenia (incydentu). Kolejnym problemem jest połączenie różnych metod pomiaru ryzyka (ilościowych i jakościowych) w celu obliczenia poziomu ryzyka.

Ilustracją analizy zgodnej z metodą ilościową jest badanie z wykorzystaniem iloczynu poniższych trzech parametrów: oszacowanej kwotowo wartości zasobów informacyjnych banku wraz z oszacowanym prawdopodobieństwem wystąpienia awarii oraz prawdopodobieństwem wystąpienia strat w przypadku zajścia krytycznego zdarzenia.

Dzięki ISOF-PROFAP można modelować dowolne struktury urządzeń technicznych i zdarzeń z wykorzystaniem w analizie logiki matematycznej i metod numerycznych. Proces modelowania obejmuje m.in. zamianę rzeczywistych urządzeń na ich uproszczone modele strukturalne uwzględniające charakterystyki probabilistyczne. W systemie można wprowadzać dane elementów z których składają się struktury, wiązać je logicznie i uruchamiać proces obliczeń numerycznych z automatycznym przetwarzaniem i wizualizacją rezultatów.

W kartotece każdego analizowanego urządzenia może być zarejestrowana jego charakterystyka numeryczna w postaci rozkładu gęstości prawdopodobieństwa awarii wyrażona przy pomocy zmiennych w czasie współczynników AFR (ang. Annualized Failure Rates).

Ergonomiczny interfejs umożliwia bezproblemowe wprowadzenie do systemu setek poszczególnych elementów i przeliczanie współczynników całego systemu, grupy lub pojedynczych urządzeń. Dzięki temu możliwe jest modelowanie struktury sprzętowej, która uwzględnia zarówno nadmiarowość, jak i bezpośrednią zależność urządzeń. Buduje to skuteczny i wiarygodny matematycznie mechanizm oceny niezawodności.

Analizę można przeprowadzać cyklicznie w określonych odstępach czasu z uwzględnieniem zużycia oraz odtwarzania elementów po awarii. Szczególnie cenna jest możliwość określenia niezawodności systemu w momencie, gdy wskutek defektu nastąpiło zastąpienie elementu głównego przez zapasowy i do czasu jego odnowy praca przebiega w stanie zwiększonego ryzyka, które daje się dzięki ISOF-PROFAP oszacować.

Analizie niezawodności poddawane są zwykle pojedyncze elementy zamiast złożonych układów. Wykorzystując ISOF-PROFAP można modelować dowolne struktury urządzeń informatycznych z uwzględnieniem w analizie zaawansowanych metod matematycznych. ISOF-PROFAP został połączony z modułem Rejestr Urządzeń systemu ISOF. Dzięki temu w tym rozwiązaniu można wprowadzać dane, uruchamiać proces obliczeń numerycznych z automatycznym przetwarzaniem i wizualizacją rezultatów, a obliczenia są prowadzone na rzeczywistych elementach majątku trwałego firm. Dzięki zapisywaniu tych wyników do DMS można zbudować Pulpit menedżerski – arkusz zawierający wyniki analizy niezawodności całego sprzętu i jego elementów.

Firma HEUTHES stworzyła technologię: Heuristics Pattern Finder (HPF) do heurystycznego porównywania dużej ilości wzorców z danymi. Zbudowano ją w oparciu o schemat funkcjonowania automatu skończonego z elementami sztucznej inteligencji, technik heurystycznych oraz zestawów zaawansowanych algorytmów dopasowywania i przeszukiwania (ang. Fuzzy Matching/Search). Na bazie technologii HPF można m.in. poszukiwać duplikatów informacji w bazach danych, zapobiegać tworzeniu zdwojonych rekordów nie tylko poprzez proste porównanie danych ze wzorcem, ale z uwzględnieniem literówek, anagramów, brakujących liter, inwersji wyrazów, błędów ortograficznych, skrótów, odpowiedników fonetycznych, itp. W odpowiedzi uzyskuje się informację z jakim prawdo-podobieństwem istnieje zgodność pomiędzy listą wybraną z dużej ilości wzorców a badaną próbką.

Przykładem zastosowania HPF jest uzgadnianie wyciągów bankowych z fakturami, z uwzględnieniem możliwości zniekształcenia informacji zawartej na wyciągach. Technologia może być zintegrowana z dowolną aplikacją pracującą w technologii Web Services. Charakteryzuje się niezwykłą wydajnością, np. dla 2,5 miliona wzorców czas odpowiedzi wynosi około 50 ms.

System zbudowany w oparciu o technologię HPF zawiera dedykowane algorytmy oparte na metodach logiki rozmytej (ang. fuzzy logic) dla poszczególnych typów wyszukiwanych informacji, które uwzględniają m.in.: osoby, firmy, statki, kraje, banki, słowa kluczowe.

System można w łatwy sposób parametryzować w zakresie m.in. ilości błędów dopasowania, które są dopuszczalne podczas analizy. Poszczególne typy błędów dopasowania w różny sposób (korekty, wagi) wpływają na wynik trafienia.

Większość z typów błędów dopasowania jest wykorzystywana we wszystkich algorytmach. Są też mechanizmy zawarte tylko w wybranych z nich. W trakcie pojedynczej analizy system wyszukuje wszystkie błędy dopasowania (różnych typów) i na ich podstawie dokonywane jest obliczenie ostatecznego wyniku wyszukania.

Baza wiedzy

Wybierz odpowiednią dokumentację i dowiedź się więcej na temat systemu ISOF-ERP

W dokumencie przedstawiono ścieżkę czynności, które możesz wykonać samodzielnie aby kupić i szybko rozpocząć pracę z ISOF-ERP.

System ISOF-ERP oprócz wynajmu oprogramowania (SaaS), jest oferowany Klientom również w formie licencyjnej.

Materiał opisuje szczegóły pracy z systemem ISOF-ERP w firmach z rozproszoną strukturą.

ISOF-ERP to nowoczesny i elastyczny system, który pozwoli Ci na zarządzanie firmą dowolnej branży poprzez Internet.

Integracja z e-sklepami i platformami sprzedażowymi, a także płatnościami elektronicznymi i firmami kurierskimi.

Aplikacja Mobilny ISOF służy do uruchomienia systemu ISOF-ERP na urządzeniach mobilnych.

Terminale danych to najnowszej generacji skanery magazynowe wyposażone w system operacyjny Android online.

Praktyczne filmy instruktażowe

Nasze filmy instruktażowe zapewniają klarowne i zrozumiałe wyjaśnienia kluczowych funkcji, ułatwiając szybkie i efektywne opanowanie systemu ISOF.